Novo ransomware JungleSec infecta servidores via IPMI

Quando as primeiras informações sobre o ransomware JungleSec foram divulgadas no início de novembro, as vítimas que tiveram seus computadores infectados estavam rodando sistemas operacionais como Windows, Linux e macOS.

Desde então, múltiplos servidores com Linux foram infectados pelo ransomware através de placas IPMI inseguras.

IPMI é uma interface de gerenciamento remoto quem vem integrada em placas-mãe de servidores ou disponível como uma placa que pode ser instalada.

Esta interface de gerenciamento permite que os administradores liguem ou desliguem o computador, obtenham informações do sistema, executem tarefas de gerenciamento remoto e mais. Ela é extremamente útil para o gerenciamento de servidores.

O problema é que se a interface IPMI não for configurada corretamente, ela pode permitir que atacantes tomem o controle do servidor usando a credencial de login padrão.

De acordo com o site BleepingComputer, os atacantes instalaram o ransomware JungleSec nos servidores das vítimas através da interface IPMI.

Em um dos casos, a interface estava usando a senha padrão do fabricante. Outra vítima disse que o usuário Admin estava desativado, mas mesmo assim o atacante conseguiu obter acesso.

No caso das duas vítimas mencionadas acima, seus servidores com Linux foram reinicializados pelos atacantes e fizeram o download e a compilação do programa ccrypt.

Após o download, os atacantes usaram um comando similar ao mostrado abaixo para criptografar os arquivos:

/usr/local/bin/ccrypt -e -f -S junglesec@anonymousspeechcom -s -r -l /var/lib

Após executar o comando o atacante digita senha que será usada para criptografar os arquivos.

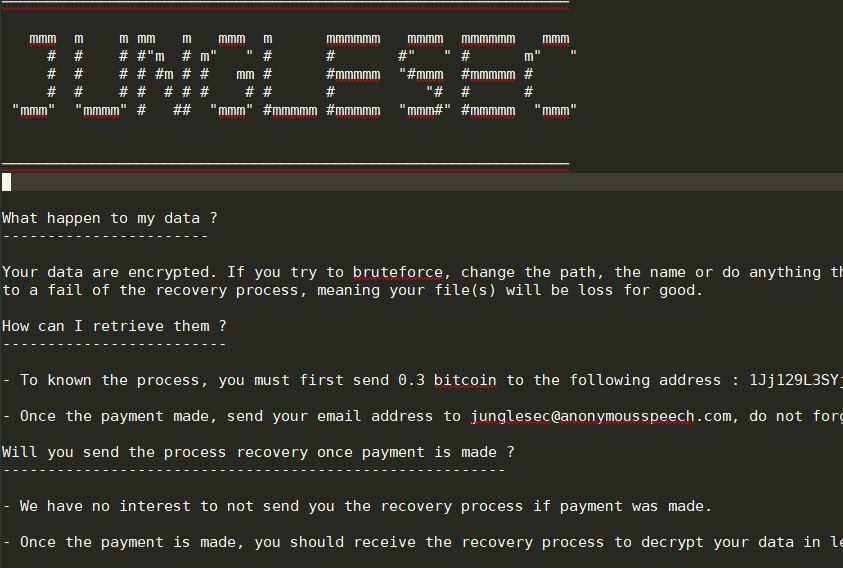

O pedido de resgate do ransomware JungleSec pode ser visto abaixo com as instruções para o pagamento:

O ransomware explora uma falha de atenção técnica que com uma simples troca de senha poderia ser evitada, nesse caso se a sua empresa é preocupada com a segurança dos dados (ativo intelectual) o backup na nuvem será a proteção de que irá salva-los.